在數(shù)字化轉(zhuǎn)型浪潮下,傳統(tǒng)會議模式正經(jīng)歷深刻變革。無紙化智能會議系統(tǒng)通過整合硬件終端、軟件平臺與云端服務(wù),將會議預約、材料分發(fā)、實時演示、互動批注、紀要與歸檔等環(huán)節(jié)全面數(shù)字化,不僅極大提升了會議效率與協(xié)作體驗,更踐行了綠色辦公理念,降低了運營成本。以下是基于不同場景與需求精選的幾類核心產(chǎn)品與數(shù)字技術(shù)服務(wù)推薦。

一、 一體化智能會議平板

此類產(chǎn)品集高清顯示、觸摸書寫、無線投屏、視頻會議于一體,是打造智能會議空間的基石。

- 推薦產(chǎn)品:MAXHUB、華為IdeaHub、微軟Surface Hub。

- 核心優(yōu)勢:

- 高效協(xié)作:支持多設(shè)備無線投屏,與會者可輕松共享屏幕;觸控書寫流暢,支持多人同時批注,思路實時碰撞。

- 無縫集成:通常內(nèi)置或可兼容主流視頻會議軟件(如Zoom、騰訊會議、Teams),實現(xiàn)遠程協(xié)同。

- 簡化部署:一體機設(shè)計,開機即用,極大減少IT部署與維護復雜度。

二、 專業(yè)無紙化會議終端與軟件系統(tǒng)

適用于對保密性、流程規(guī)范性要求極高的董事會、股東大會、黨政機關(guān)及大型企業(yè)戰(zhàn)略會議。

- 推薦產(chǎn)品:

- 硬件終端:定制化會議平板或升降式液晶屏終端,集成身份認證(如刷卡、指紋)模塊。

- 軟件系統(tǒng):像“會前會”、“無紙化會議系統(tǒng)”等專業(yè)軟件,提供完整的會前、會中、會后管理。

- 核心數(shù)字服務(wù):

- 安全閱文:文件加密分發(fā),權(quán)限精細控制,支持閱讀痕跡管理、防截屏、會議結(jié)束后自動清除本地文件。

- 流程引導:電子議程推動會議進程,支持電子簽到、投票表決、手寫批注、呼叫服務(wù)等。

- 一鍵歸檔:會議所有材料、批注、表決結(jié)果自動生成檔案,便于追溯與審計。

三、 輕量化云協(xié)同會議解決方案

對于中小型團隊或追求靈活、低成本轉(zhuǎn)型的企業(yè),基于SaaS的云服務(wù)是理想選擇。

- 推薦服務(wù):

- 會議內(nèi)容協(xié)作平臺:如 Miro、MURAL 等數(shù)字白板,提供無限的視覺協(xié)作空間,非常適合腦暴、項目規(guī)劃和敏捷開發(fā)。

- 文檔與會議融合工具:如 Notion、釘釘文檔 或 騰訊文檔,可在撰寫文檔時直接發(fā)起評論或會議,討論上下文清晰可見。

- 核心價值:打破地域限制,實現(xiàn)隨時隨地發(fā)起和參與會議;以訂閱制付費,降低初始投入;與日常辦公流深度融合。

四、 賦能智能會議的AI數(shù)字技術(shù)服務(wù)

底層人工智能技術(shù)正讓會議系統(tǒng)變得更“聰明”。

- 關(guān)鍵技術(shù)服務(wù)推薦:

- AI語音轉(zhuǎn)寫與翻譯:如科大訊飛、阿里云提供的服務(wù),可實時將會議語音轉(zhuǎn)成文字記錄,并支持多語種翻譯,生成智能摘要,極大減輕人工記錄負擔。

- 智能音視頻處理:利用AI降噪、人臉識別、語音增強技術(shù),提升遠程會議的音畫質(zhì)量與體驗(服務(wù)商如:聲網(wǎng)Agora、即構(gòu)科技)。

- 數(shù)據(jù)分析與洞察:對會議頻次、時長、參與度等數(shù)據(jù)進行分析,為企業(yè)優(yōu)化組織效率、資源分配提供數(shù)據(jù)支撐。

選擇與實施建議

選擇無紙化智能會議系統(tǒng)時,應首先明確自身核心需求:是側(cè)重本地沉浸式協(xié)作,還是遠程混合會議?對安全保密等級要求如何?預算范圍是多少?

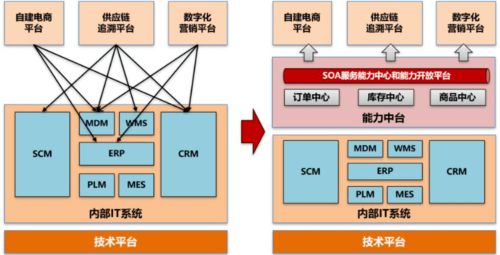

建議采取“分步實施,逐步融合”的策略:可從單一會議室部署智能會議平板開始,再逐步擴展至部署全企業(yè)級的無紙化會議軟件系統(tǒng),并積極采納AI云服務(wù)來提升會議價值。務(wù)必關(guān)注系統(tǒng)的開放性與兼容性,確保新系統(tǒng)能與現(xiàn)有OA、ERP等軟件生態(tài)平滑集成,避免形成信息孤島。

無紙化智能會議不僅是工具的升級,更是工作理念與協(xié)作文化的革新。通過選擇合適的硬件產(chǎn)品與數(shù)字技術(shù)服務(wù),企業(yè)能夠構(gòu)建一個高效、環(huán)保、智能的現(xiàn)代會議生態(tài),從而在快速變化的商業(yè)環(huán)境中贏得先機。